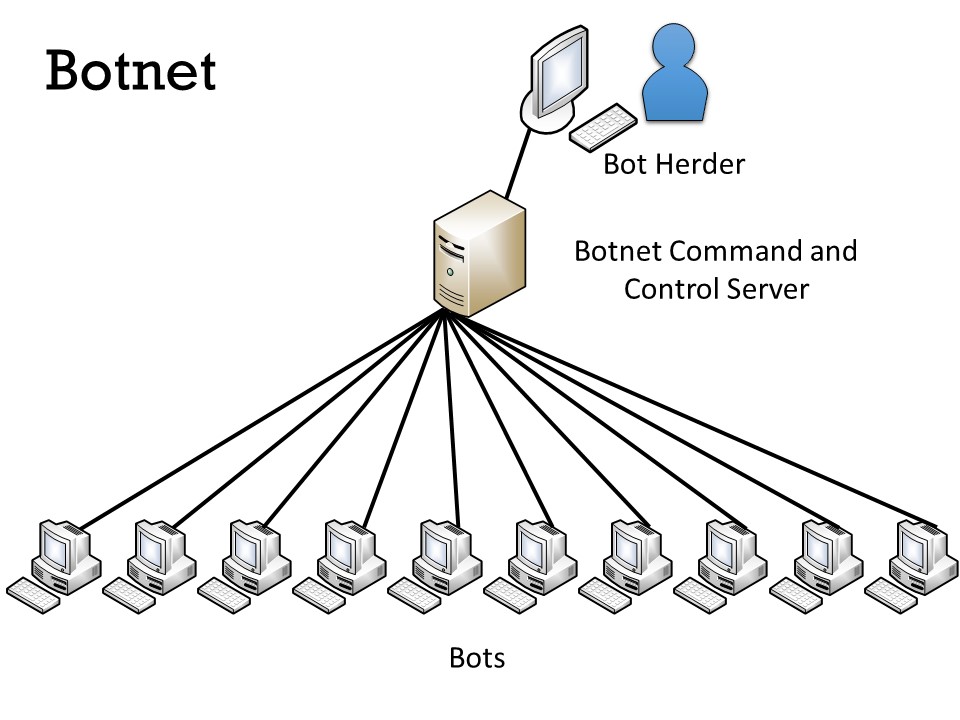

Command And Control ein Film von Robert Kenner. Inhaltsangabe: Im September 1980 ereignete sich in Arkansas, USA, ein Unfall, der beinahe unzähligen. Auf Spiele-Zone.de, Ihrer Internetplattform für Online Spiele können Sie Onlinespiele - Computer Online Games - Flash Spiele kostenlos spielen. Ablauf der Entstehung und Verwendung von Botnetzen: (1) Infizierung ungeschützter Computer, (2) Eingliederung in das Botnet, (3) Botnetbetreiber verkauft Dienste des Botnets, (4) Ausnutzung des Botnets, etwa für den Versand von Spam Ein Botnet oder Botnetz ist eine Gruppe automatisierter, sogenannter. Die Bots (von englisch: „Roboter“) laufen auf vernetzten Rechnern, deren sowie lokale Ressourcen und Daten ihnen, ohne Einverständnis des Eigentümers, zur Verfügung stehen. In Deutschland gab es 2010 über 470.000 solcher Bots, von denen im Durchschnitt etwa 2.000 pro Tag aktiv waren. Die Initiative botfrei.de des Verbandes der Internetwirtschaft stellte 2014 bei 220.000 stichprobenartig untersuchten Computern 92.000 verseuchte Systeme mit rund 725.000 infizierten Dateien fest, woraus sich eine Infektion von ca. 40 Prozent aller Computer in Deutschland errechnet. Laut Bericht zur Lage der IT-Sicherheit in Deutschland 2015 des wurden im ersten Halbjahr 2015 in Deutschland täglich bis zu 60.000 Systeme neu infiziert. Betreiber illegaler Botnetze installieren die Bots ohne Wissen der Inhaber auf Computern und nutzen sie für ihre Zwecke. Die meisten Bots können von einem Botnetz- (auch Bot-Master oder Bot-Herder genannt) über einen Kommunikationskanal überwacht werden und Befehle empfangen. Dieser wird in der Fachsprache als Command-and-Control-Server bezeichnet; Kurzform: C&C-Server. Inhaltsverzeichnis • • • • • • • • • • • • • • • • Anwendungen [| ] Ein Bot stellt dem Betreiber eines Botnetzes je nach Funktionsumfang verschiedene Dienste zur Verfügung. Derweil mehren sich multifunktional einsetzbare Botnets. Der Botmaster kann so flexibel auf andere Einsatzmöglichkeiten umschwenken.

Grundsätzlich lassen sich die Verwendungsmöglichkeiten eines Bot-Netzwerks wie folgt unterscheiden: • Nachladen und Ausführen weiterer Programme beziehungsweise Aktualisierung des Bots • Angriffe zum Nachteil eines externen Opfersystems • Proxys bieten die Möglichkeit, eine Verbindung zu einem dritten Computer über den Zombie herzustellen, und können damit die eigentliche Ursprungs- verbergen. Der so geschaffene kann dann für weitere Angriffe auf andere Rechner genutzt werden. Aus Sicht des Ziel-Computers kommt der Angriff vom Proxy-Host.

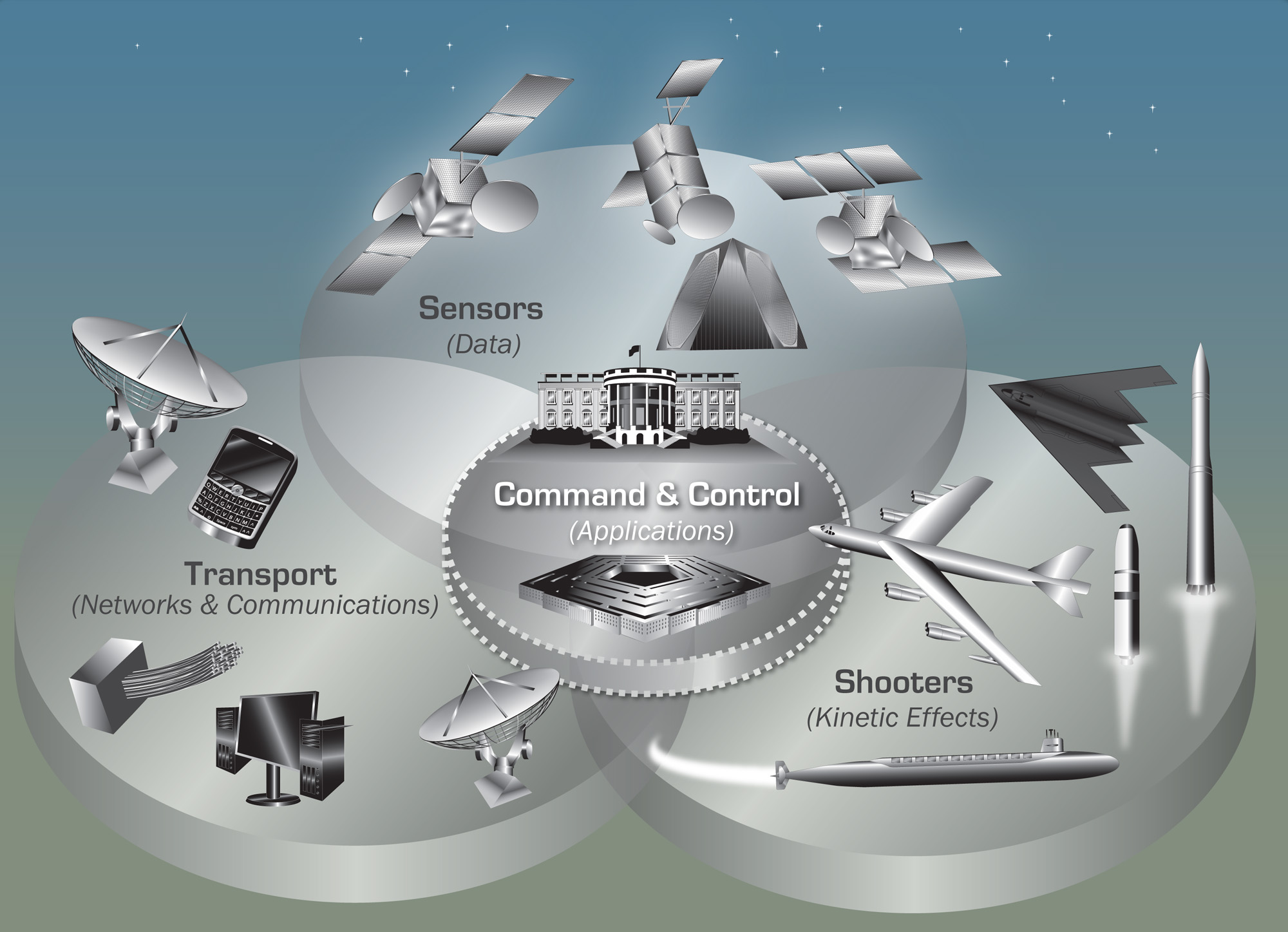

• Versand von, insbesondere -Mails Einige Bots sind auf das Versenden von großen Mengen an programmiert. Sie bieten Funktionen zum Laden von Mail-, Senden von E-Mails an generierte oder von einem Server abgefragte Adressen und Abfragen von Listings der Zombie- in. • Ausführen von Viele Bots können ausführen. Command And Control FührungMeistens stehen dabei verschiedene Methoden wie oder -Flood zur Verfügung. Werden diese Attacken von allen Bots im Netz mit der gesamten ihnen zur Verfügung stehenden gleichzeitig ausgeführt, so werden auf dem Ziel-Rechner der Attacke Netzwerk-Dienste außer Betrieb gesetzt oder die gesamte Bandbreite seiner Anbindung für Daten von den Zombies benötigt. • Ausführen von Eine weitere Möglichkeit, ein betriebsbereites Botnetz zum finanziellen Vorteil zu nutzen, wird Klickbetrug genannt. Hierzu nutzt der Betrüger ein Konto bei einem Onlinedienstleister, der seine Werbepartner für Klicks auf Werbebanner oder die Vermittlung von Besuchern vergütet. Der Betrüger nutzt die Bots dazu, die Banner anzuklicken oder die vergütete Website zu besuchen. Dies geschieht mit den rechnerspezifischen Informationen wie Betriebssystem, Browser und IP-Adresse der gekaperten Rechner und ist somit für den Werbeportalbetreiber nicht als Betrug zu erkennen. • Botnetz-interne Angriffe • Zugriff auf lokal gespeicherte Daten durch Einsatz von und Password-Grabbern Die privaten Daten der mit Bots infizierten Rechner () sind lukrativ. Command And Control Messe München

Die meisten Bots bieten Möglichkeiten, auf lokal gespeicherte Zugangsdaten verschiedener Anwendungen (beispielsweise oder ) zuzugreifen. Auf den Diebstahl von Daten spezialisierte Bots bieten auch Funktionen, um Daten aus Webformularen zu lesen, und können dadurch Informationen ausspionieren, die in SSL-gesicherten Webseiten eingegeben wurden, darunter beispielsweise auch Passwörter oder Kreditkartennummern. Viele IRC-Bots können den Netzwerkverkehr des Rechners protokollieren. • Einsatz als • Speichermedium für die Verbreitung illegaler Inhalte (z. B. Von geschütztem Material) • Nutzung der Rechenleistung (z. B. Für -Mining) Bot-Nets liefern eine hervorragende Infrastruktur für die herkömmliche.

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. Archives

March 2019

Categories |

RSS Feed

RSS Feed